Onlineshop: Web-Skimmer verstecken Schadsoftware in Icon

Kunden- und Kreditkartendaten eines Woocommerce-Onlineshops wurden über Bilder ausgelesen.

Immer wieder werden Onlineshops von Kriminellen gehackt, um an die Zahlungsdaten der Kunden zu gelangen (Web-Skimming). Den hierfür mitgeladenen Schadcode versuchen Kriminelle teils trickreich zu verbergen. Einen solchen entdeckte die Sicherheitsfirma Malwarebytes kürzlich: Die Angreifer versteckten ihren Schadcode in den Metadaten eines Webseitenicons.

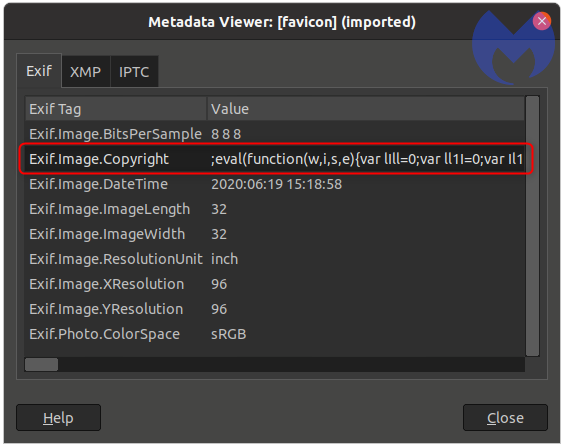

Der betroffene Shop setzte auf das weitverbreitete Woocommerce-Plugin für Wordpress. Dort platzierten die Kriminellen Code in einer legitimen Javascript-Bibliothek des betroffenen Onlineshops. Wie die Angreifer den Onlineshop initial gehackt haben, verrät Malwarebytes nicht. Der hinterlegte Code lädt ein Webseiten-Icon von der URL cddn[.]site/favicon.ico, das dem Webseitenicon des angegriffenen Onlineshops entspricht. In dessen Metadaten haben die Angreifer jedoch ihren Javascript-Schadcode versteckt. Dieser wird aus dem Copyright-Feld in den Metadaten des Bildes (Exchangeable Image File Format (EXIF)) extrahiert und liest die Namen, Adressen und Kreditkartendaten der Kunden bei der Eingabe aus den entsprechenden Formularen aus und schickt sie an die Kriminellen.

Auch beim Exfiltrieren setzen die Angreifer auf eine Bilddatei: Die Daten werden per Base64 encodiert und als Bild an den Server der Angreifer gesendet. An sich ist das Verstecken von Schadsoftware in Bilddateien mit der sogenannten Steganografie nichts Neues, von Web-Skimmern wurde sie laut Malwarebytes jedoch bis dato noch nicht eingesetzt. Hinter den Angreifern vermutet Malwarebytes die Gruppe Magecart 9.

Unter dem Sammelbegriff Magecart werden Kriminelle gefasst, die auf unterschiedlichen Wegen Kreditkartendaten oder andere Zahlungsinformationen abgreifen. Sie sollen etwa für das Leck im Buchungssystem von British Airways verantwortlich gewesen sein, bei dem die Daten von Hunderttausenden Kunden abgegriffen wurden. British Airways soll wegen mangelnder Sicherheitsvorkehrungen deshalb 200 Millionen Euro Strafe zahlen.

Oder nutzen Sie das Golem-pur-Angebot

und lesen Golem.de

- ohne Werbung

- mit ausgeschaltetem Javascript

- mit RSS-Volltext-Feed

Die Angreifer haben - sofern ich es richtig verstanden habe - eine JavaScript-Bibliothek...

Top! Danke für die Klarstellung.

Warum generiert die Karte nicht pro Transaktion eine TAN? Sind Kreditkarten von der...

Verstehe ich was nicht richtig oder führt Woocommerce den Text-Bereich eines EXIF-Headers...