BGP-Hijacking: Traffic von Google, Facebook & Co. über Russland umgeleitet

Mit Hilfe einer falschen BGP-Konfiguration hat ein bisher unbekannter russischer Internetprovider für einen kurzen Zeitraum den Internetverkehr großer Unternehmen über russische Server umgeleitet. So könnten terabyteweise Daten abgeschöpft worden sein.

Eine fehlerhafte Konfiguration in Zusammenhang mit dem Border Gateway Protocol (BGP) soll zwei Monitoring-Diensten zufolge dazu geführt haben, dass Datenverkehr von Facebook, Google, Apple und Microsoft über Russland umgeleitet wurden. Auch russische Seiten wie Mail.ru und Vkontakte sollen betroffen gewesen sein. Ars Technica hatte über den Vorfall berichtet.

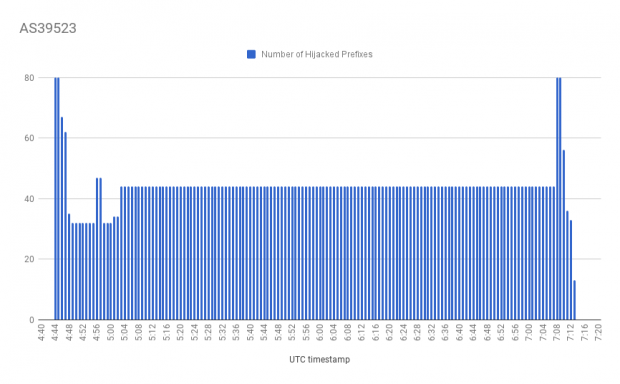

Wie die beiden Monitoring-Dienste BGPMon und Qrator meldeten, habe ein bisher kaum bekannter russischer Provider am Dienstagmorgen plötzlich massenhaft falsche Präfixe für besonders populäre Webseiten in seinen BGP-Tabellen veröffentlicht. Betroffen seien demnach 40 bis 80 IP-Adressblöcke gewesen, deren Umleitung teilweise auch von anderen Providern übernommen wurde.

Viele Daten in kurzer Zeit

Der Vorfall selbst hat offenbar nicht lange gedauert. Laut BGPMon war die falsche Umleitung am Dienstag nur zwischen 5:43 und 5:46 Uhr sowie zwischen 8:07 und 8:10 Uhr morgens (MEZ) aktiv. Qrator geht in einem Blogpost allerdings davon aus, dass große Teile der Daten auch zwischen diesen beiden Zeiträumen, also insgesamt rund zweieinhalb Stunden lang, über den russischen Provider liefen.

Auch wenn die zwangsweise Umleitung nur wenige Minuten gedauert haben sollte, ist es aufgrund der hohen Datendurchsätze bei den betroffenen Servern möglich, dass terabyteweise Nutzerdaten zwangsumgeleitet wurden.

Absicht vermutet

"Was diesen Vorfall so verdächtig macht, ist, dass die betroffenen Präfixe alles High-Profile-Ziele waren, plus mehrere spezifischere Präfixe, die normalerweise nicht auftauchen", schreibt BGPMon in einem Blogpost. "Das heißt, es handelt sich nicht um einen einfachen Leak. Jemand fügt diese spezifischeren Präfixe bewusst hinzu, möglicherweise mit dem Ziel, den Traffic zu sich umzuleiten."

Bisher ist offenbar unklar, wer hinter dem russischen Provider steckt. Dessen autonomes System benennen beide Monitoring-Dienste mit AS 39523 (DV-LINK-AS). AS 39523 war demnach offenbar seit Jahren nicht mehr aktiv, mit einer Ausnahme: "Bei einem Blick in unser Archiv ist uns aufgefallen, dass AS 39523 in diesem Jahr schon einmal aktiv war", und zwar im Zusammenhang mit einem großflächigen Internetausfall aufgrund von BGP-Leaks in Japan im August 2017.

Verschlüsselung schützt - noch

Sollte es sich bei dem Vorfall tatsächlich um ein gezieltes Hijacking mit der Intention gehandelt haben, Datenverkehr von Diensten wie Google, Facebook, Apple und Microsoft abzufangen, bleibt unklar, wie die Angreifer an die Daten kommen wollen. Die betroffenen Webseiten setzen inzwischen alle HTTPS/TLS für die Transportverschlüsselung ein. Nutzen die betroffenen Server zudem Forward Secrecy (PFS) in ihrer TLS-Implementierung, erscheint auch ein Sammeln der verschlüsselten Daten wenig nützlich. Selbst wenn in Zukunft wieder ein erfolgreicher Angriff auf TLS bekannt würde, blieben die heute verschlüsselten Daten wohl unlesbar.

Schützen können sich Nutzer der betroffenen Webseiten vor solchen BGP-Hijacking-Angriffen nicht. Qrator sieht die Verantwortung bei Internetprovidern und Backbone-Betreibern. Diese müssten fehlerhafte Routingdaten endlich korrekt herausfiltern. "Wir können natürlich AS 39523 für den Vorfall verantwortlich machen, aber ohne richtige Filter auf Ebene der Transitverkehr-Anbieter werden ähnliche Vorfälle immer und immer wieder auftreten."

Oder nutzen Sie das Golem-pur-Angebot

und lesen Golem.de

- ohne Werbung

- mit ausgeschaltetem Javascript

- mit RSS-Volltext-Feed

http://blog.ipspace.net/2017/12/bgp-tragedy-of-commons.html

Der Russe an und für sich ist ansonsten ja nun 'n netter Mensch. Die essen auch nur...

Ist doch Sukiyaki, wie der Japaner sagt, denn wir wissen es nicht. Wir können noch nicht...

Wahrscheinlich will keiner das die Russen wissen sollen welche Porn-Seiten man aufruft.