MongoDB: Sprechender Teddy teilte alle Daten mit dem Internet

Spielzeug aus der Cloudpets-Reihe zeichnet die Stimmen der Kinder auf. Wem das nicht schon zu gruselig ist, der dürfte sich spätestens über die offene MongoDB-Datenbank aufregen. 800.000 Nutzer mit über 2 Millionen Sprachsamples sind betroffen.

Nach Sicherheitslücken bei Hello Barbie und dem umstrittenen Verbot der Puppe Cayla gibt es erneut Aufregung um vernetztes Kinderspielzeug mit Sicherheitsproblemen. Betroffen ist ein Teddy der Firma Spiral Toys, der mit Kindern diskutieren kann. Leider entschied sich der Hersteller des Teddys dazu, sämtliche Account-Daten in einer offenen MongoDB-Datenbank abzulegen, wie der Sicherheitsforscher Troy Hunt berichtet.

- MongoDB: Sprechender Teddy teilte alle Daten mit dem Internet

- 123456 ist ein super Passwort!

MongoDB-Datenbanken werden immer wieder falsch konfiguriert und ermöglichen dann den unbegrenzten Zugriff auf die Daten. Mittlerweile haben Erpresser die ungesicherten Datenbanken als Geschäftsmodell erkannt. Im Falle von Cloudpets fanden sich Daten zu 800.000 Accounts.

Außerdem wurden Sprachsamples der Nutzer, in den meisten Fällen also von Kindern, abgelegt. Nach Angaben von Hunt enthält die Datenbank Verweise auf fast 2,2 Millionen solcher Audiodateien. Hunt testete die Funktion der App selbst und konnte eine von ihm aufgenommene Audio-Datei auf einer AWS-Instanz finden, der Link ist bis heute zugänglich.

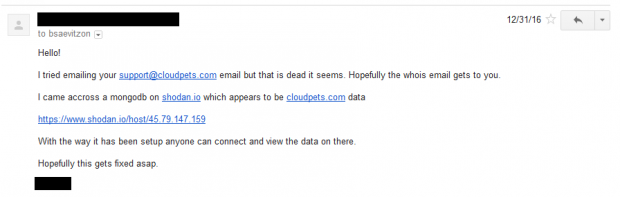

Der Betreiber der Webseite wurde Hunt zufolge bereits Ende Dezember auf die verwundbare Datenbank aufmerksam gemacht, reagierte aber nicht. Offenbar erfolgten Hinweise von mindestens drei Personen, auf die das Unternehmen nicht antwortete. Neben Hunt fragten ein Nutzer sowie der Motherboard-Journalist Lorenzo Franceschi-Bicchierai bei dem Unternehmen an.

Ebenfalls ungewöhnlich: Unter derselben IP-Adresse waren sowohl ein Test- als auch das Livesystem gehostet, wobei beide Instanzen offenbar vollen Zugriff auf die Nutzerdaten hatten. Die Datenbanken hatten jeweils eine Größe von 10 GByte.

Oder nutzen Sie das Golem-pur-Angebot

und lesen Golem.de

- ohne Werbung

- mit ausgeschaltetem Javascript

- mit RSS-Volltext-Feed

| 123456 ist ein super Passwort! |

- 1

- 2

Tutorial vs. Sachbuch. Letztendlich bekommt man nicht mal in teuren Sachbüchern alle...

Die Sache mit langfristigen Kosten ist eben, im Zweifel läuft es lange (oder ewig) ohne...

Kinder verstehen sowas sehr schnell. ^^ Man sollte nicht denken, wie schlau Kinder schon...

Und wenn die Vorstände/Geschäftsführer dann erfahren, was jemand kostet, der sich...