Sicheres Linux Subgraph OS ausprobiert: Diese Alphaversion hat Potenzial

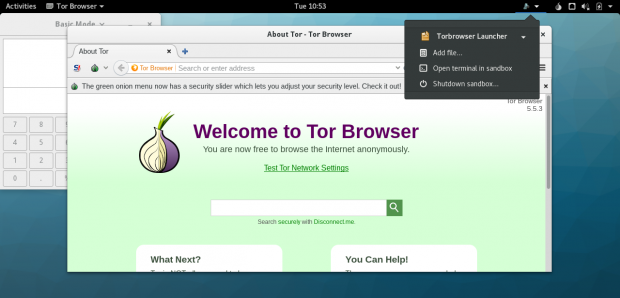

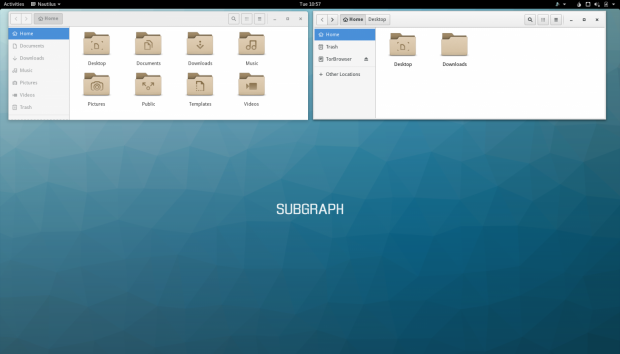

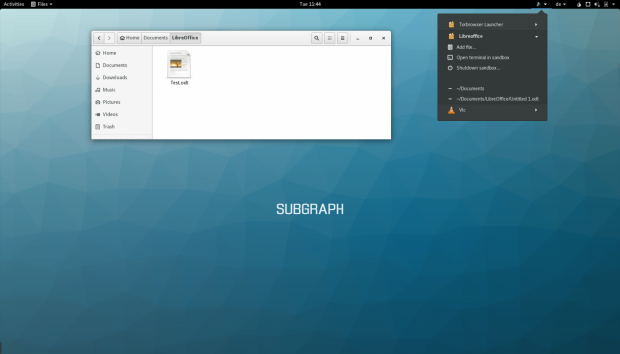

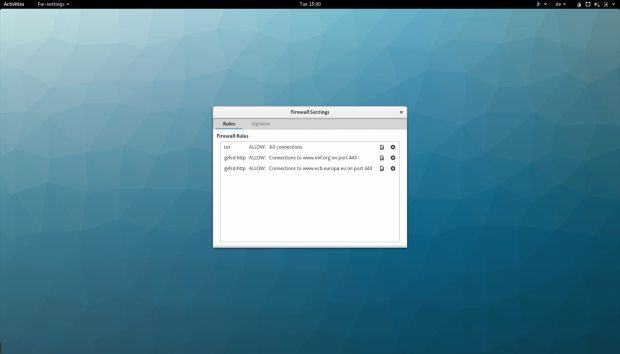

Mit Subgraph OS soll ein neues, sicheres Linux mit innovativer Sandbox entstehen. Wir haben mit den Entwicklern gesprochen und das System ausprobiert - und sind trotz Alphastatus angetan.

"Unser Ziel ist es, das am einfachsten benutzbare, sichere Betriebssystem zu schaffen, das auf möglichst viel Hardware verlässlich läuft", sagt David Mirza Ahmad vom Subgraph-Projekt im Gespräch mit Golem.de. Wir haben uns am vergangenen Wochenende während des Logan-Symposiums im Berliner Congress Center BCC - in dem früher auch der Chaos Communication Congress des CCC stattgefunden hat - mit Ahmad getroffen.

- Sicheres Linux Subgraph OS ausprobiert: Diese Alphaversion hat Potenzial

- Sandboxing per Namespace-Restriktion

- Entwickler sollen Whitelists definieren können

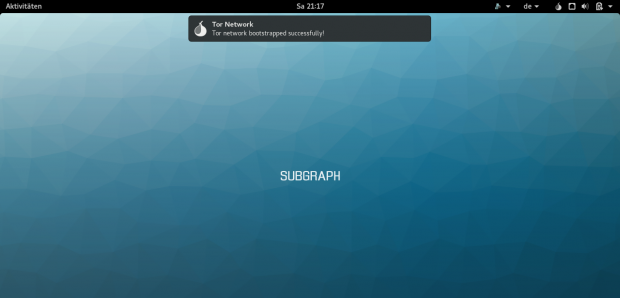

- Subgraph verbindet sich über Tor - noch

- Subgraph und Qubes vereint?

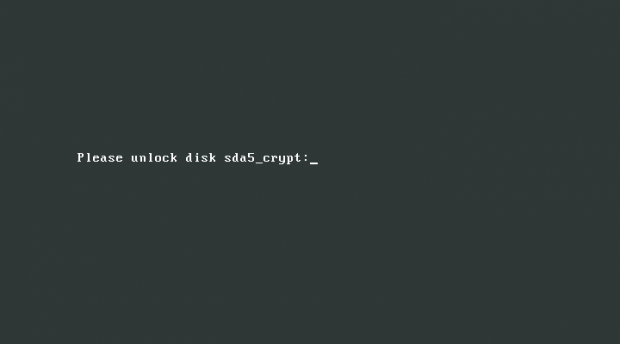

- Verschlüsselung ist nicht optional

- 'Programme, die uns nicht gefallen, fliegen raus'

Auf dieser Veranstaltung sprachen Aktivisten aus dem Wikileaks-Umfeld mit investigativen Journalisten über neue Möglichkeiten der Zusammenarbeit. Am Abend vor unserem Gespräch hatte Ahmad auf der Konferenz den Startschuss für Subgraph gegeben, mit der öffentlichen Freigabe der ersten Iso-Version. Wir konnten das Betriebssystem schon vorab ein wenig ausprobieren.

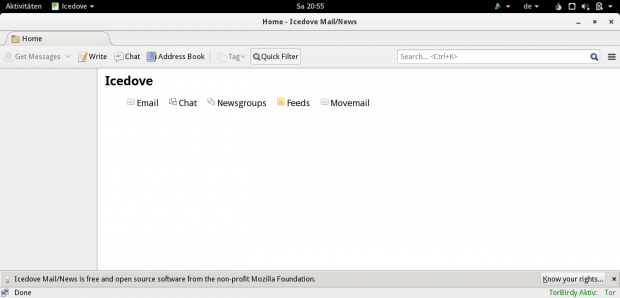

Subgraph ist ein mit Sicherheitspatches versehenes Debian mit einigen Besonderheiten. Bis es produktiv eingesetzt werden kann, wird noch einige Zeit vergehen. Im Sommer soll die erste Betaversion erscheinen, im kommenden Jahr dann die Version 1.0.

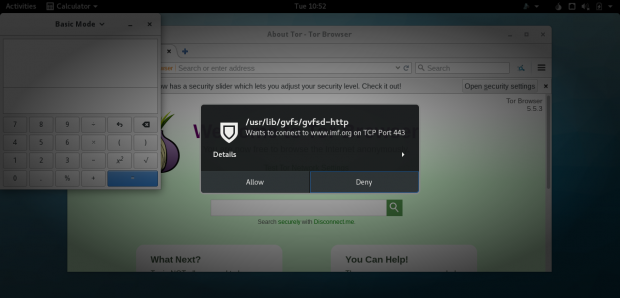

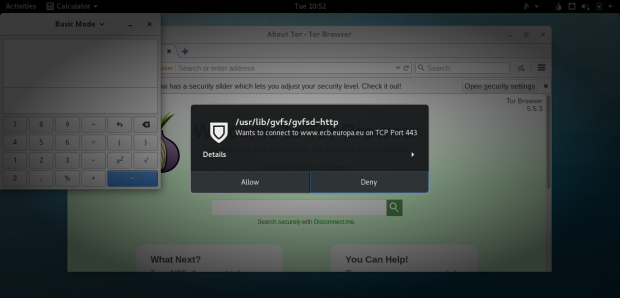

"Wir wollen, dass der Nutzer keine Sicherheitsentscheidungen treffen muss", sagt Ahmad. Denn einerseits könne der Nutzer falsche Entscheidungen treffen, andererseits könnten zu viele Optionen frustrieren und von der Nutzung des Betriebssystems abhalten. "Das Tolle an einem eigenen Projekt ist, dass wir machen können, was wir wollen", sagt er. Ahmad und seine drei Mitstreiter kommen aus dem kanadischen Montreal und arbeiten dort seit mehreren Jahren gemeinsam in der Sicherheitsfirma Subgraph. Die Idee zur Entwicklung eines eigenen sicheren Betriebssystems gleichen Namens lag schon mehrere Jahre in der Schublade - jetzt läuft die Entwicklung dank Fördergeldern deutlich schneller.

Subgraph basiert auf Debian in der aktuellen, derzeit noch instabilen Version, die als Debian 9 "Stretch" erscheinen soll. Um die Sicherheit zu verbessern, haben Ahmad und sein Team zunächst die grsecurity-Patches für den Kernel angewendet. Teil von grsecurity ist Pax. Die Funktion wendet die Adress Space Layout Randomization und andere Techniken an, um Stack-Overflow-Angriffe deutlich zu erschweren. Außerdem wurde der Linux-Kernel für das Projekt abgespeckt: "Der Linux-Kernel schleppt Unterstützung für zahlreiche Protokolle und Dienste mit sich herum, die kaum jemand nutzt", sagt Ahmad. Als Beispiel nennt er eine Schnittstelle für Legos Roboterbaukasten Mindstorms. Diese hat das Projekt deaktiviert, um unnötige Angriffsflächen zu vermeiden. Außerdem ist ein Tool zum Spoofing der Mac-Adresse integriert.

Oder nutzen Sie das Golem-pur-Angebot

und lesen Golem.de

- ohne Werbung

- mit ausgeschaltetem Javascript

- mit RSS-Volltext-Feed

| Sandboxing per Namespace-Restriktion |

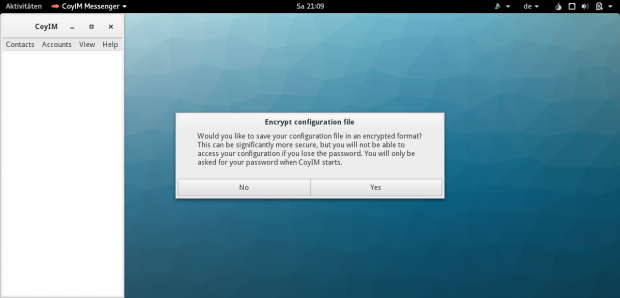

Mit den richtigen Suchbegriffen (z.B. "coy messenger linux", also mehr als nur "Coy...

Keine Distribution mit OpenSSL ist sicher. Void Linux zeigt ja, dass es mit LibreSSL...

Konnte das jemand schon testen?

;-)