Honeynet des TÜV Süd: Simuliertes Wasserwerk wurde sofort angegriffen

Kaum online kamen schon die ersten Zugriffe: Das Sicherheitsunternehmen TÜV Süd hat eine Wasserwerkssimulation als Honeynet aufgesetzt und acht Monate lang ins Internet gestellt. Auch Betreiber von kleinen und unbedeutenden Anlagen mit Internetanschluss seien unmittelbar gefährdet, folgern die Sicherheitsexperten.

Über das Internet anderen das Wasser abdrehen: Das haben Unbekannte in den vergangenen Monaten rund 60.000-mal versucht. Allerdings war das vermeintliche Wasserwerk in Wirklichkeit eine Simulation, die das Sicherheitsunternehmen TÜV Süd im Internet aufgesetzt hatte.

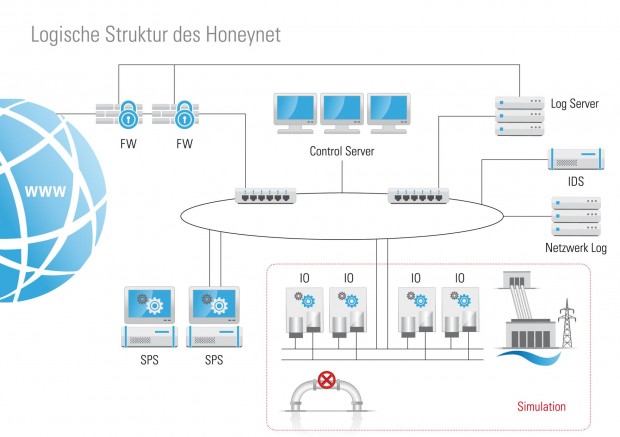

Der TÜV hatte ein System eingerichtet, das das Wasserwerk einer deutschen Kleinstadt simuliert. Solche Systeme werden als Honeynet bezeichnet. Sie hätten "ein sogenanntes High-Interaction-Honeynet eingerichtet, das reale Hardware und Software mit einer simulierten Umgebung kombinierte", sagt Armin Pfoh, Leiter des Bereichs Strategie und Innovation beim TÜV Süd.

Die meisten Angreifer kamen aus China und den USA

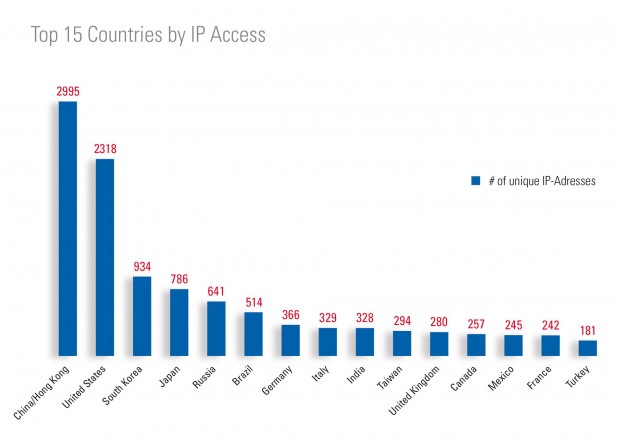

Das System sei acht Monate am Netz gewesen, berichten die TÜV-Experten. In der Zeit sei über 60.000-mal zugegriffen worden. Die Zugriffe hätten sie in 150 Länder zurückverfolgen können. Mit Abstand die meisten kamen von IP-Adressen in China und Hongkong (2995) und den USA (2318), weit dahinter folgt Südkorea (934). 366 deutsche IP-Adressen protokollierten die Sicherheitsforscher. Allerdings ließen die IP-Adressen nur bedingt Rückschlüsse auf den tatsächlichen Standort des Zugreifenden zu, schränkten sie ein. Zum Teil sei auch über verdeckte oder verschleierte IP-Adressen zugegriffen worden.

Auf das simulierte Wasserwerk sei nicht nur über Standardprotokolle, sondern auch über Industrieprotokolle wie Modbus TCP oder S7Comm zugegriffen worden. "Die Zugriffe über Industrieprotokolle waren zwar deutlich seltener, kamen aber ebenfalls aus der ganzen Welt", sagt Thomas Störtkuhl, Sicherheitsexperte beim TÜV Süd. Das bedeute, dass Sicherheitslücken in Steuerungsanlagen entdeckt würden und dass die Systeme gefährdet seien.

Das Honeynet fiel sofort auf

Die ersten Zugriffe hätten sie praktisch in dem Moment verzeichnet, als das Honeynet ans Netz gegangen sei, sagen die TÜV-Experten. Es werde also "selbst eine relativ unbedeutende Infrastruktur im Netz wahrgenommen und ausgeforscht", sagt Störtkuhl. Gefährdet seien aber nicht nur Versorgungseinrichtungen, sondern auch produzierende Unternehmen. "Auch kleine oder unbekannte Firmen werden entdeckt oder gesehen, weil ständig Ausspäh-Aktionen im Internet laufen."

Die TÜV-Experten raten, Versorger und Unternehmen sollten "ihre Gefährdungslage realistisch einschätzen und wirkungsvolle Schutzmaßnahmen entwickeln". Letztere sollten auch Industrieprotokolle mit einbeziehen.

Oder nutzen Sie das Golem-pur-Angebot

und lesen Golem.de

- ohne Werbung

- mit ausgeschaltetem Javascript

- mit RSS-Volltext-Feed

nichts Neues schaut mal hier: https://8ack.de/p/threatfeed/ Nettes Start-Up aus Kiel...

nur, warum muss das der Verbraucher zahlen?

na wenigstens nen ende zu ende verschlüsselter tunnel duch die internet-wolke ... das...

Keine Ahnung wie die das gezählt haben, aber ungewöhnlich wäre das nicht. Als ich mir vor...