Qubes OS angeschaut: Abschottung bringt mehr Sicherheit

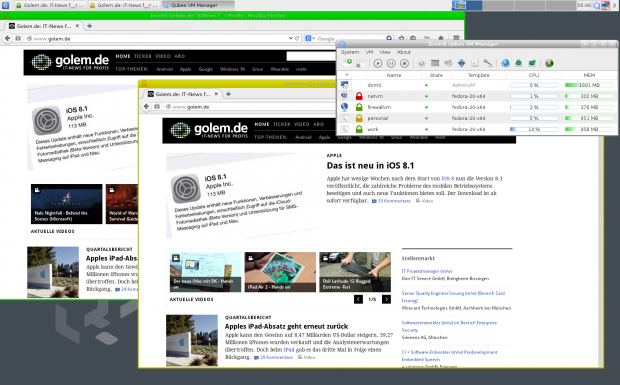

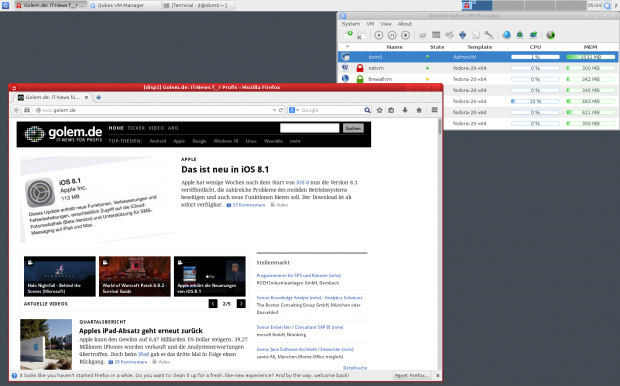

Anwendungen wie der Browser laufen in Qubes OS in isolierten Containern. So soll die Sicherheit erhöht werden. Das Betriebssystem nutzt dabei die Virtualisierung.

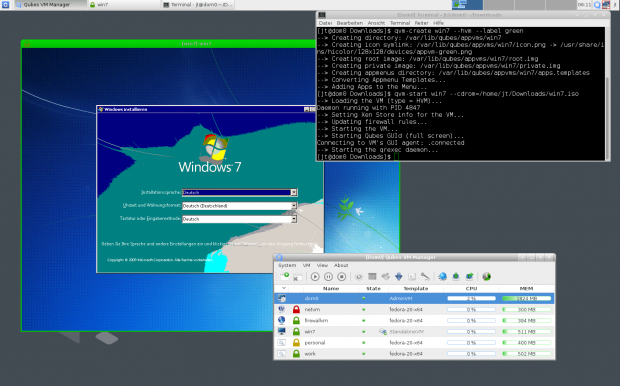

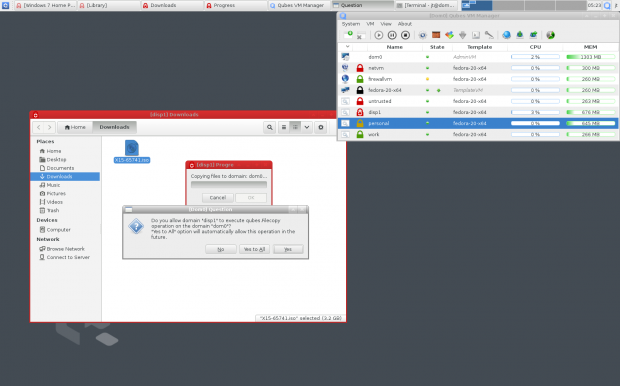

Qubes OS soll für mehr Sicherheit sorgen. Das Linux-basierte Betriebssystem nutzt dafür die Virtualisierung, um Anwendungen in speziell voneinander isolierten Containern zu starten. Auf das Basissystem können die Anwendungen nur lesend zugreifen, und sie lassen sich durch eine Firewall auch im Netzwerk absichern. Selbst Windows 7 lässt sich in der aktuellen Version R2 von Qubes OS starten. Wir haben sie uns angesehen.

- Qubes OS angeschaut: Abschottung bringt mehr Sicherheit

- Geschützt durch Firewalls

- Kräftige Hardware benötigt

Die Einrichtung von Qubes erfolgt über Fedoras Anaconda. Benötigt wird neben der Swap-Datei, auf der alle Linux-Systeme Daten aus dem Arbeitsspeicher auslagern und im Suspend-Modus ein Abbild des RAMs speichern, eine Boot-Partition, die den Linux-Kernel und weitere Dateien für den Systemstart enthält. Die Systempartition wird von Qubes standardmäßig mit LUKS verschlüsselt. Ansonsten unterscheidet sich die Installation nicht von der unter Fedora.

Nur für einen Benutzer

Nach einem Neustart erfolgt zunächst die Eingabe des Passworts für die verschlüsselte Partition. Danach müssen die Lizenzbestimmungen akzeptiert werden. Anschließend muss noch der einzige Benutzer eingerichtet werden, der in Qubes benötigt wird. Qubes ist nicht als Mehrbenutzersystem konzipiert, ein einziger Anwender verwaltet das System in der Xen-Domain Dom0. Damit erhält er sämtliche Rechte. Deshalb sind weitere Benutzer ein Risiko, denn auch sie müssten die gleichen Rechte erhalten.

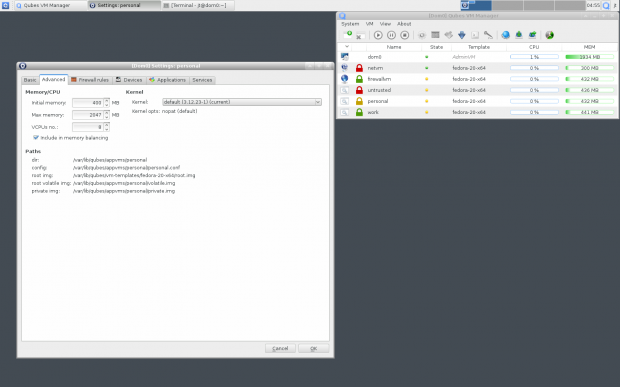

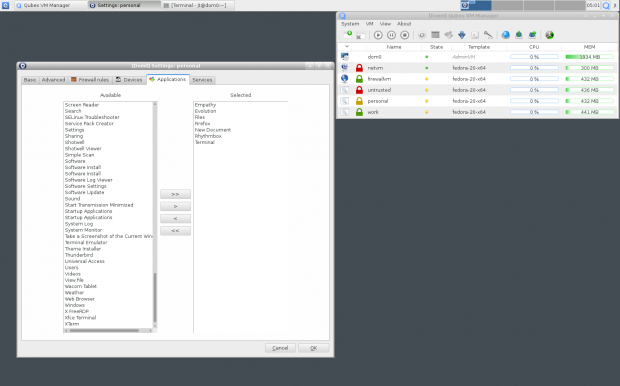

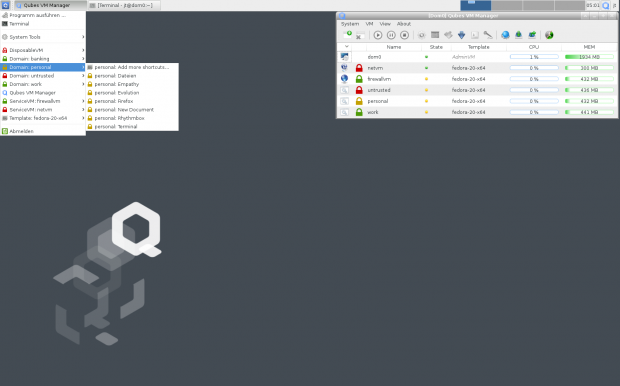

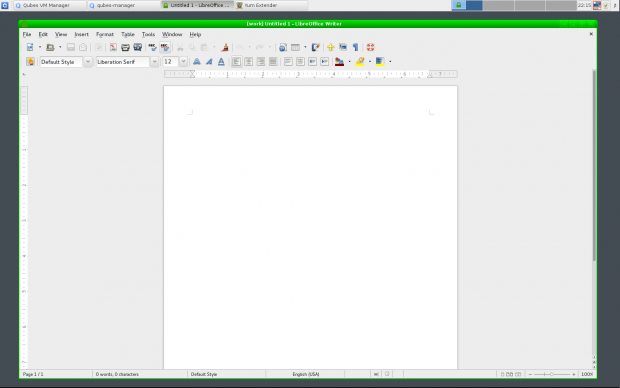

Dieser einzige Benutzer sichert sein Qubes-System ab, indem er einzelne Anwendungen in leichtgewichtigen virtuellen Maschinen startet, die mit mehr oder weniger Rechten ausgestattet sind. Sie werden als Domain mit eindeutigem Namen oder AppVM bezeichnet, in der auch nur eine einzige Anwendung laufen kann.

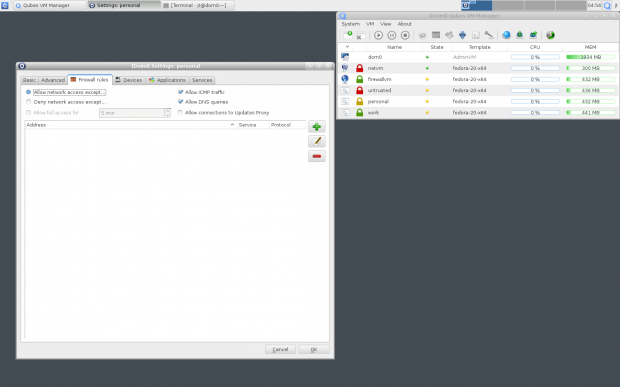

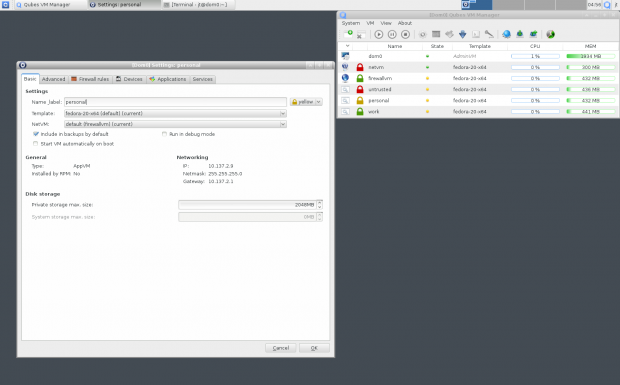

Vertrauenswürdig oder nicht vertrauenswürdig

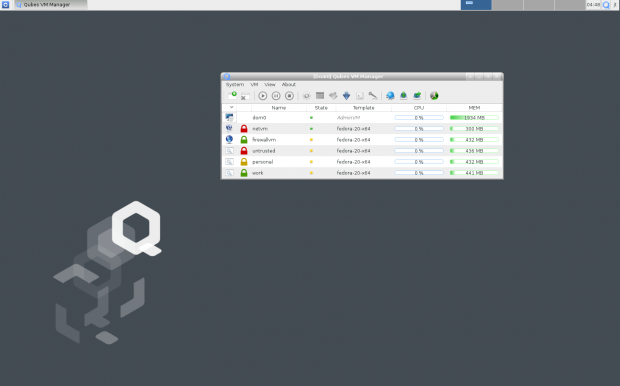

Im Startmenü der beiden Desktops KDE-Plasma und Xfce, die automatisch mit Qubes installiert werden, finden sich keine einzelnen Anwendungen, sondern vorinstallierte Domains, etwa Work, Personal Banking, Untrusted oder Disposable. Ihnen sind Schlosssymbole zugewiesen, je nach Sicherheitsstufe in Grün, Gelb oder Rot. Letztendlich ist jede Domain ein eigenes Betriebssystem, das die benötigten Bibliotheken und Anwendungen aus dem Basissystem nutzt. Jede Domain wird auf Basis einer Vorlage oder sogenannten TemplateVM erstellt. Dabei kann das Basissystem durch Benutzeraktionen in den einzelnen Domains aber nicht verändert werden und behält so seine Datenintegrität. Aktive Domains werden im Qubes VM Manager dargestellt, der stets in einem Fenster auf dem Desktop angezeigt wird. Er dient auch der Verwaltung der Domains.

Oder nutzen Sie das Golem-pur-Angebot

und lesen Golem.de

- ohne Werbung

- mit ausgeschaltetem Javascript

- mit RSS-Volltext-Feed

| Geschützt durch Firewalls |

sondern ein Xen basiertes mit Support für Linux Gäste.

Dagegen hilft nur Verschlüsselung. Das ist ja nichts anderes als irgendein...

Was ändert das an der Tatsache das ein präperiertes USB-Gerät einen Bug im USB...

Tatsächlich nutzen die meisten Qubes user notebooks die meist ihre Tatatur per ps2...